10.4 Https双向证书认证

keytool+tomcat配置HTTPS双向证书认证

系统需求:

1、 Windows系统

2、 安装并配置JDK 1.6.0_13

3、 安装并配置Tomcat 7.0

一、服务器证书

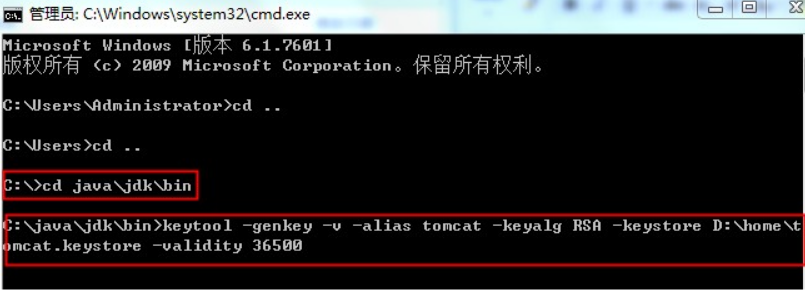

- 创建证书存储目录“D:\home”,“运行”控制台,进入%JAVA_HOME%/bin目录,使用keytool为Tomcat生成证书,假定目标机器的域名是“localhost”,keystore文件存放在“D:\home\tomcat.keystore”,口令为“password”,使用如下命令生成:

keytool -genkey -v -alias tomcat -keyalg RSA -keystore D:\home\tomcat.keystore -validity 36500

(参数简要说明:“D:\home\tomcat.keystore”含义是将证书文件的保存路径,证书文件名称是tomcat.keystore ;“-validity 36500”含义是证书有效期,36500 表示100年,

默认值是90天)

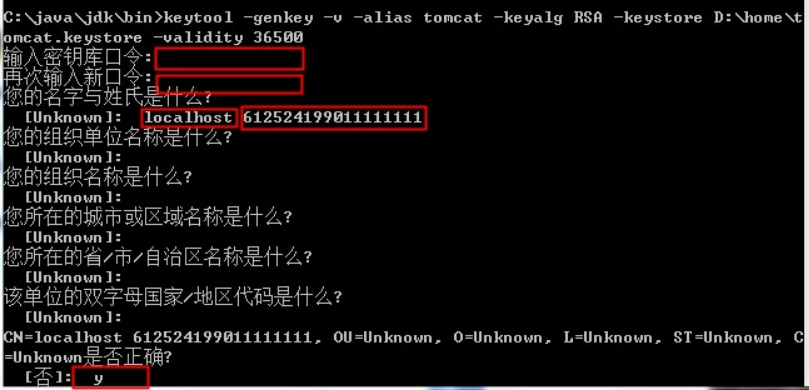

2. 在命令行填写必要参数:

A、输入keystore密码:此处需要输入大于6个字符的字符串, 密码我们统一使用“123456”,

B、“您的名字与姓氏是什么?”这是必填项,并且必须是TOMCAT部署主机的域名或者IP[如:gbcom.com 或者 10.1.25.251](就是你将来要在浏览器中输入的访问地址),否则浏览器会弹出警告窗口,提示用户证书与所在域不匹配。在本地做开发测试时,应填入“localhost”。 我们名字与姓氏必需写成“localhost XXXXXXXXXXXXXXXXXX”,其中“X”作为登录唯一标示

C、“你的组织单位名称是什么?”、“您的组织名称是什么?”、“您所在城市或区域名称是什么?”、“您所在的州或者省份名称是什么?”、“该单位的两字母国家代码是什么?”可以按照需要填写也可以不填写直接回车,在系统询问“正确吗?”时,对照输入信息,如果符合要求则使用键盘输入字母“y”,否则输入“n”重新填写上面的信息

D、输入

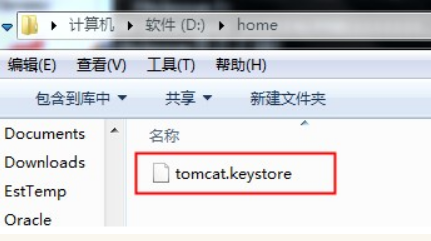

3. 完成上述输入后,直接回车则在你在第二步中定义的位置找到生成的文件,表示成功生成服务器证书

二、客户端证书

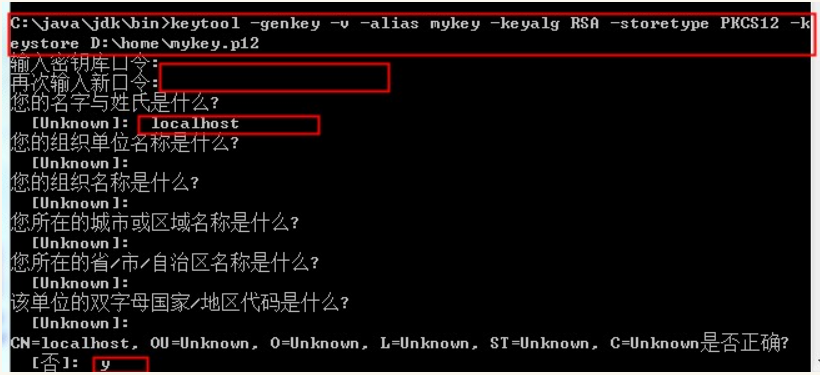

- 为浏览器生成证书,以便让服务器来验证它。为了能将证书顺利导入至IE和Firefox,证书格式应该是PKCS12,因此,使用如下命令生成:

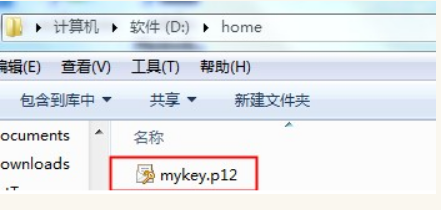

keytool -genkey -v -alias mykey -keyalg RSA -storetype PKCS12 -keystore D:\home\mykey.p12

2. 对应的证书库存放在“D:\home\mykey.p12”,客户端的CN可以是任意值。双击mykey.p12文件,即可将证书导入至浏览器(客户端)。

三、让服务器信任客户端证书

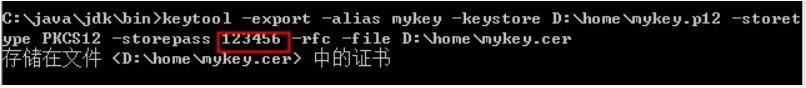

- 由于不能直接将PKCS12格式的证书库导入,必须先把客户端证书导出为一个单独的CER文件,使用如下命令:keytool -export -alias mykey -keystore D:\home\mykey.p12 -storetype PKCS12 -storepass password -rfc -file D:\home\mykey.cer

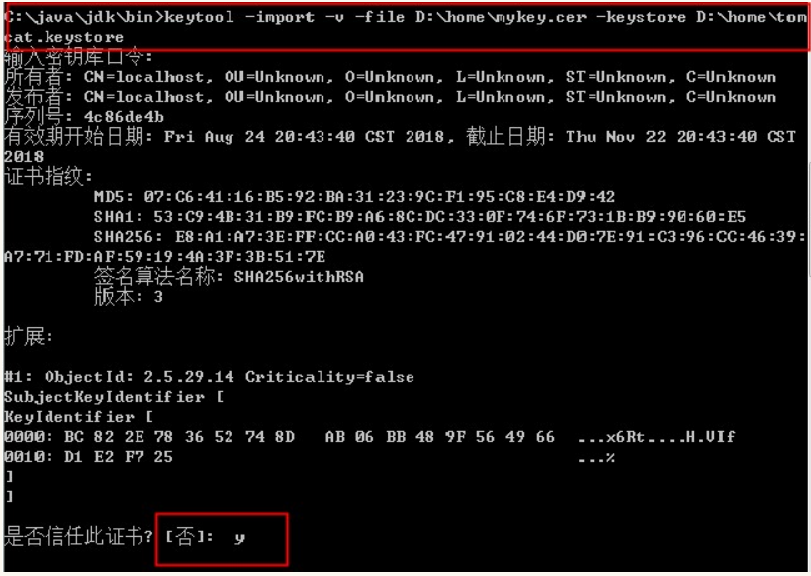

- 客户端证书就被我们导出到“D:\home\mykey.cer”文件了。下一步,是将该文件导入到服务器的证书库,添加为一个信任证书:keytool -import -v -file D:\home\mykey.cer -keystore D:\home\tomcat.keystore

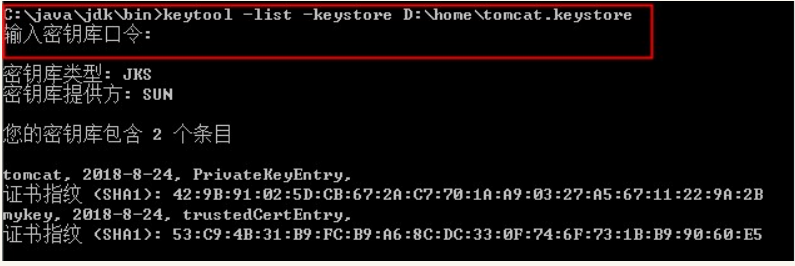

3通过list命令查看服务器的证书库,可以看到两个证书,一个是服务器证书,一个是受信任的客户端证书:

keytool -list -keystore D:\home\tomcat.keystore

四、让客户端信任服务器证书

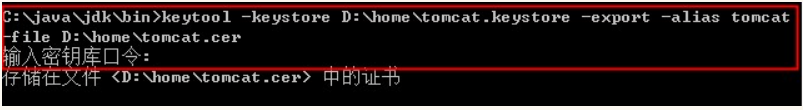

由于是双向SSL认证,客户端也要验证服务器证书,因此,必须把服务器证书添加到浏览的“受信任的根证书颁发机构”。由于不能直接将keystore格式的证书库导入,必须先把服务器证书导出为一个单独的CER文件,使用如下命令:

keytool -keystore D:\home\tomcat.keystore -export -alias tomcat -file D:\home\tomcat.cer

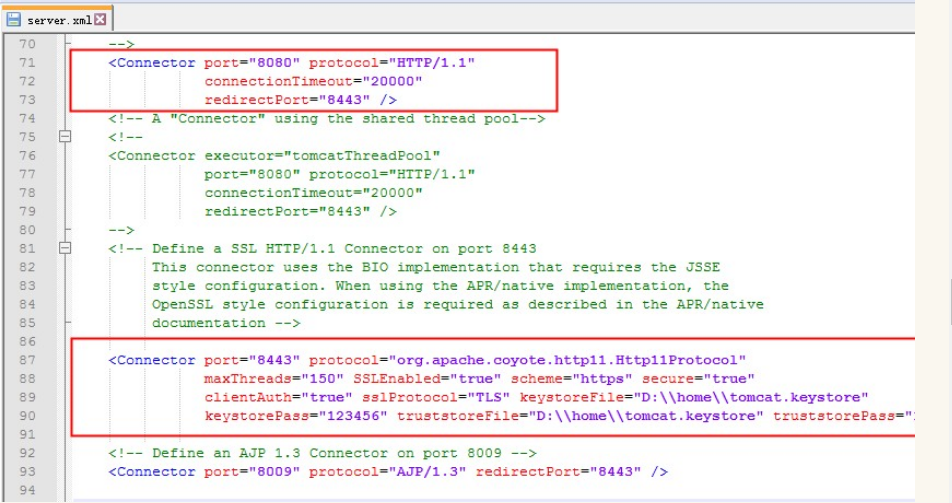

五、配置Tomcat服务器

C:\java\apache-tomcat-7.0.69\conf\server.xml

属性说明:

- clientAuth:设置是否双向验证,默认为false,设置为true代表双向验证

- keystoreFile:服务器证书文件路径

- keystorePass:服务器证书密码

- truststoreFile:用来验证客户端证书的根证书,此例中就是服务器证书

- truststorePass:根证书密码

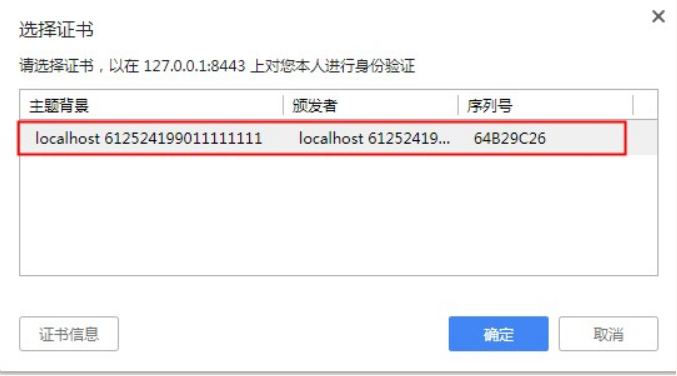

六、测试

七、j2ee实现提取数字证书信息

if(request.isSecure()) //判断是否采用SSL

{

final String attname= "javax.servlet.request.X509Certificate";

X509Certificate[] chain= (X509Certificate[])request.getAttribute(attname);//客户证书链

if(chain == null)

{

resultBasicVO.setMessage("没有客户端证书链");

return resultBasicVO;

}

X509Certificate userCert= chain[0]; //客户证书

String dname = userCert.getSubjectDN().getName();

String field = "CN=";

String udata = dname.substring(dname.indexOf(field) + field.length());

String[] dataArr = udata.split(",");

String nameAndId = dataArr[0];

String idcard = nameAndId.split(" ")[1];

resultBasicVO.setMessage(idcard);

resultBasicVO.setResult(true);

return resultBasicVO;

}

参考链接:

https://blog.csdn.net/weixin_41612565/article/details/79191930

https://blog.csdn.net/cuker919/article/details/7599969

https://www.cnblogs.com/SirSmith/p/4996392.html

打赏

License

本作品由Simon(http://www.uusystem.com)创作,采用知识共享署名-非商业性使用-禁止演绎 2.5 中国大陆许可协议进行许可。 欢迎转载,但任何转载必须保留完整文章,在显要地方显示此声明以及原文链接。如您有任何疑问或者授权方面的协商,请邮件:postmaster@uusystem.com。